咨詢服務熱線

400-6446-808

創安實驗室專欄

您的當前位置:首頁 > 創安實驗室專欄

寫在前面

✎Nmap部分常規使用

2022.09.21

Nmap(網絡映射器(qì))是Gordon Lyon最初編寫的一種安全掃描器(qì),用于發現計(jì)算(suàn)機網絡上(shàng)的主機和(hé)服務,從而創建網絡的“映射”。為(wèi)了實現其目标,Nmap将特定數(shù)據包發送到目标主機,然後分析響應.NMAP強大(dà)的網絡工具,用于枚舉和(hé)測試網絡。

1、主機發現 - 識别網絡上(shàng)的主機。

2、端口掃描 - 枚舉目标主機上(shàng)的開(kāi)放端口。

3、版本檢測 - 詢問遠程設備上(shàng)的網絡服務以确定應用程序名稱和(hé)版本号。

4、OS檢測 - 确定網絡設備的操作(zuò)系統和(hé)硬件特性。

5、可(kě)與腳本進行(xíng)腳本交互 - 使用Nmap腳本引擎(NSE)和(hé)Lua編程語言。

6、NMAP可(kě)以提供有(yǒu)關目标的更多(duō)信息,包括反向DNS名稱,設備類型和(hé)MAC地址.Nmap的典型用途:通(tōng)過識别可(kě)以進行(xíng)的或通(tōng)過它的網絡連接來(lái)審計(jì)設備或防火(huǒ)牆的安全性。識别目标主機上(shàng)的開(kāi)放端口以準備審計(jì)。網絡庫存,網絡映射,維護和(hé)資産管理(lǐ)。通(tōng)過識别新服務器(qì)來(lái)審計(jì)網絡的安全性。

1、下載地址:https://nmap.org/

2、下載完成後如圖所示

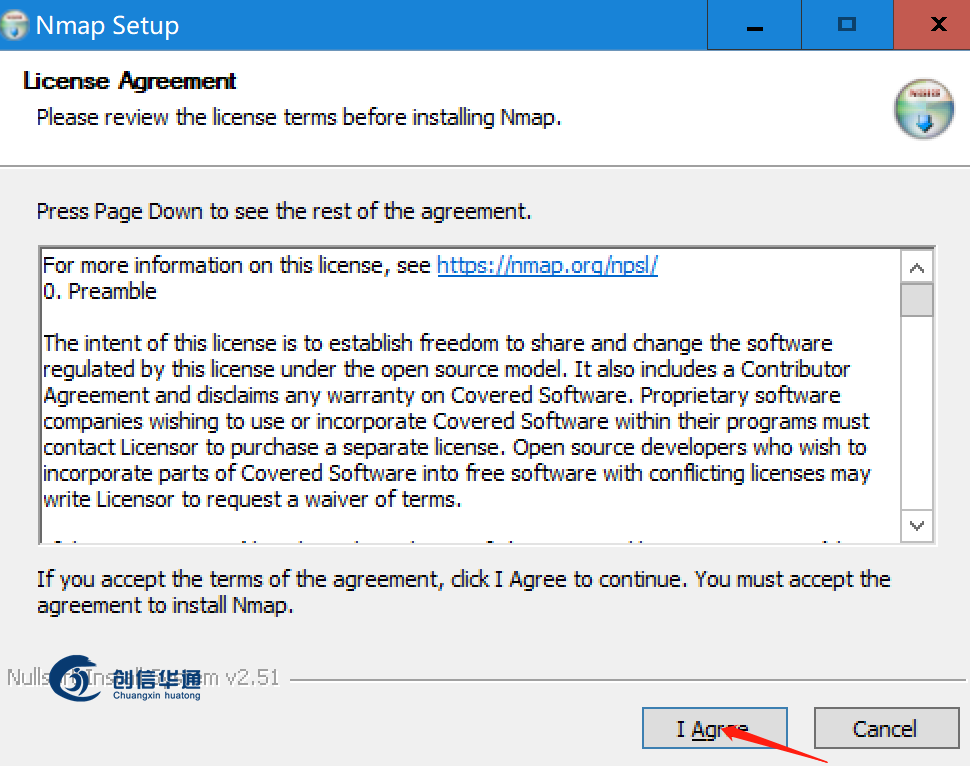

3、雙擊應用程序-彈出安裝界面,如圖所示:點擊我同意

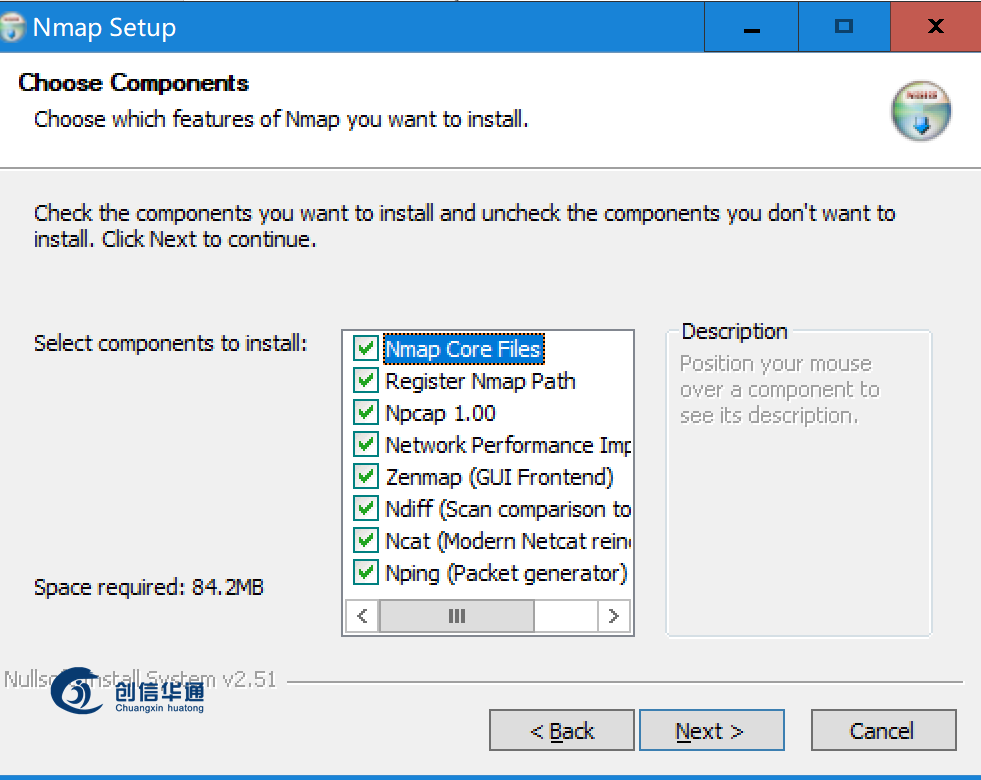

4、下一步—直至完成。

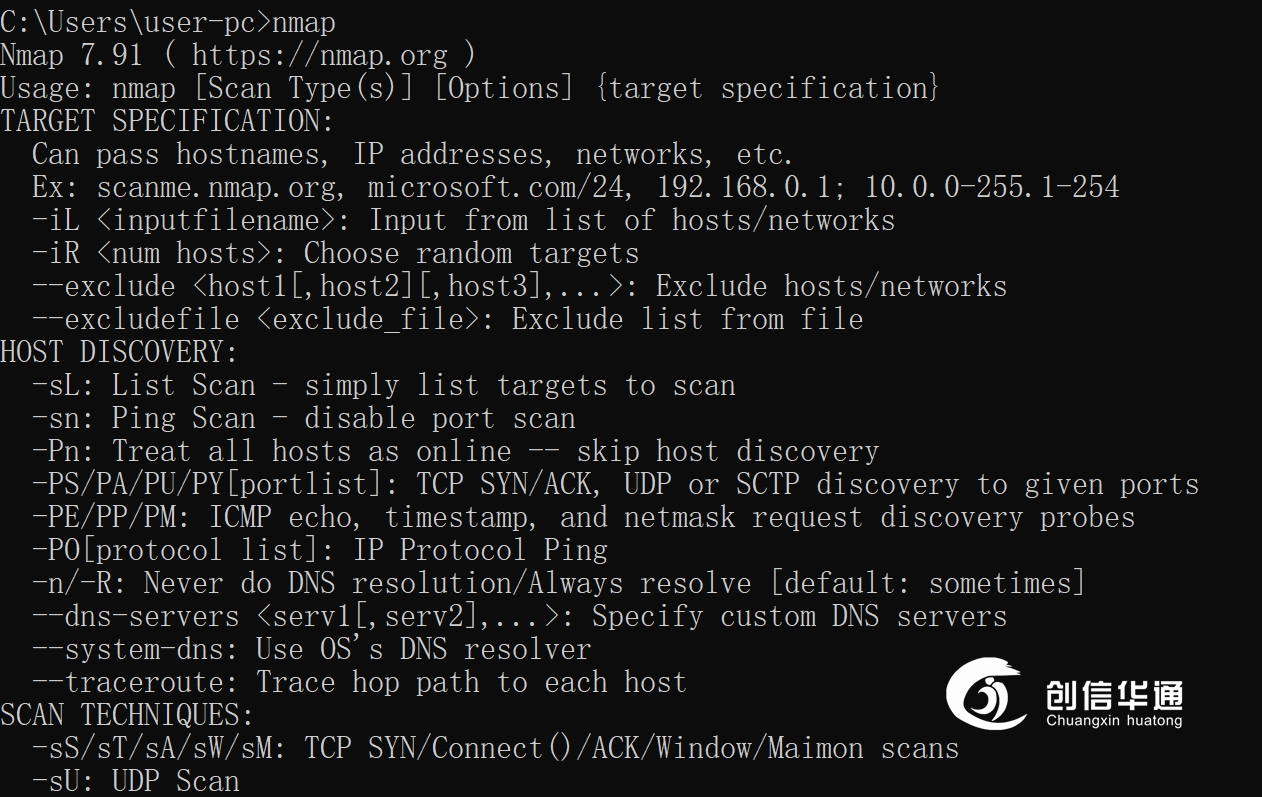

5、win+R 打開(kāi)cmd輸入namp有(yǒu)以下信息說明(míng)安裝成功:

1、Nmap+ip 端口掃描

2、Nmap -Pn +ip 禁ping掃描

3、Nmap -p 0-65535 指定端口掃描

4、Nmap -sP+ip/24(/16/8)一個(gè)網段掃描

5、Nmap -O+ip系統版本掃描

6、Nmap -A+ip 所有(yǒu)項掃描

7、nmap --traceroute -v baidu.com 路由跟蹤

8、nmap -F+ip 常用端口掃描

9、掃描開(kāi)發概率最高(gāo)的1000個(gè)TCP端口

nmap --top-ports 1000 192.168.21.1

nmap --top-ports 100 192.168.21.

10、nmap -sS+ip TCP SYN 掃描

11、nmap -sV 探測主機系統,以及一些(xiē)服務的版本

12、nmap -iL+txt 獲取主機列表(txt裏面的ip掃描)

1、iis短(duǎn)文件名

nmap -p 8080 --script http-iis-short-name-brute +ip

2、SSL Version 2 and 3 Protocol Detection驗證

nmap --script="ssl-enum-ciphers" -sS -Pn -p 1433 +ip

nmap -sV -p 1433 --version-light --script ssl-poodle +ip

3、smb漏洞檢測

nmap -p445 --script smb-vuln-*.nse -v +ip

4、SSH弱口令

nmap -p22 --script ssh-brute -v +ip

5、 ftp弱口令

nmap -p 21 --script ftp-brute.nse -v +ip

6、 Ms-sql弱口令

nmap -p 1433 --script ms-sql-brute.nse -v +ip

7、 Mysql弱口令

nmap -p 3306 --script mysql-brute.nse -v +ip

8、 Mysql空(kōng)口令

nmap -p 3306 --script mysql-empty-password.nse -v +ip

9、 Postgresql弱口令

nmap -p 5432 --script pgsql-brute -v +ip

10、 Oracle弱口令

nmap --script oracle-brute-stealth -p 1521 --script-args

oracle-brute-stealth.sid=ORCL -v +ip

11、 Mongdb弱口令

nmap -p 27017 --script mongodb-brute -v +ip

12、 Redis弱口令

nmap -p 6379 --script redis-brute.nse -v +ip

13、SNMP默認團體(tǐ)名

nmap -sU -p161 --script=snmp-brute -v +ip //查找snmp弱口令

nmap -sU -p161 --script=snmp-netstat -v +ip //獲取網絡端口狀态

nmap -sU -p161 --script=snmp-sysdescr -v +ip //獲取系統信息

nmap -sU -p161 --script=snmp-win32-user -v +ip //獲取用戶信息

本文由創信華通(tōng)創安攻防實驗室編輯。

本文僅限于個(gè)人(rén)學習和(hé)技(jì)術(shù)研究,由于傳播、利用此文所提供的信息而造成刑事案件、非授權攻擊等違法行(xíng)為(wèi),均由使用者本人(rén)負責,本單位不為(wèi)此承擔任何責任。創安攻防實驗室擁有(yǒu)對此文章的修改和(hé)解釋權,如欲轉載或傳播此文章,必須保證此文章的完整性,包括版權聲明(míng)等全部內(nèi)容。

如有(yǒu)侵權,請(qǐng)聯系後台。

●

創安攻防實驗室

創安攻防實驗室,是成都伍紀信息科技有限公司旗下的技(jì)術(shù)研究團隊,成立于2021年9月,主要研究紅藍(lán)對抗、重大(dà)安全保障、應急響應等方向。

創安攻防實驗室圓滿完成了多(duō)次公安舉辦的重要網絡安全保障和(hé)攻防演習活動,并積極參加各類網絡安全競賽,屢獲殊榮。

創安攻防實驗室秉承創信華通(tōng)的發展理(lǐ)念,緻力打造國內(nèi)一流網絡安全團隊。

·END·